Содержание

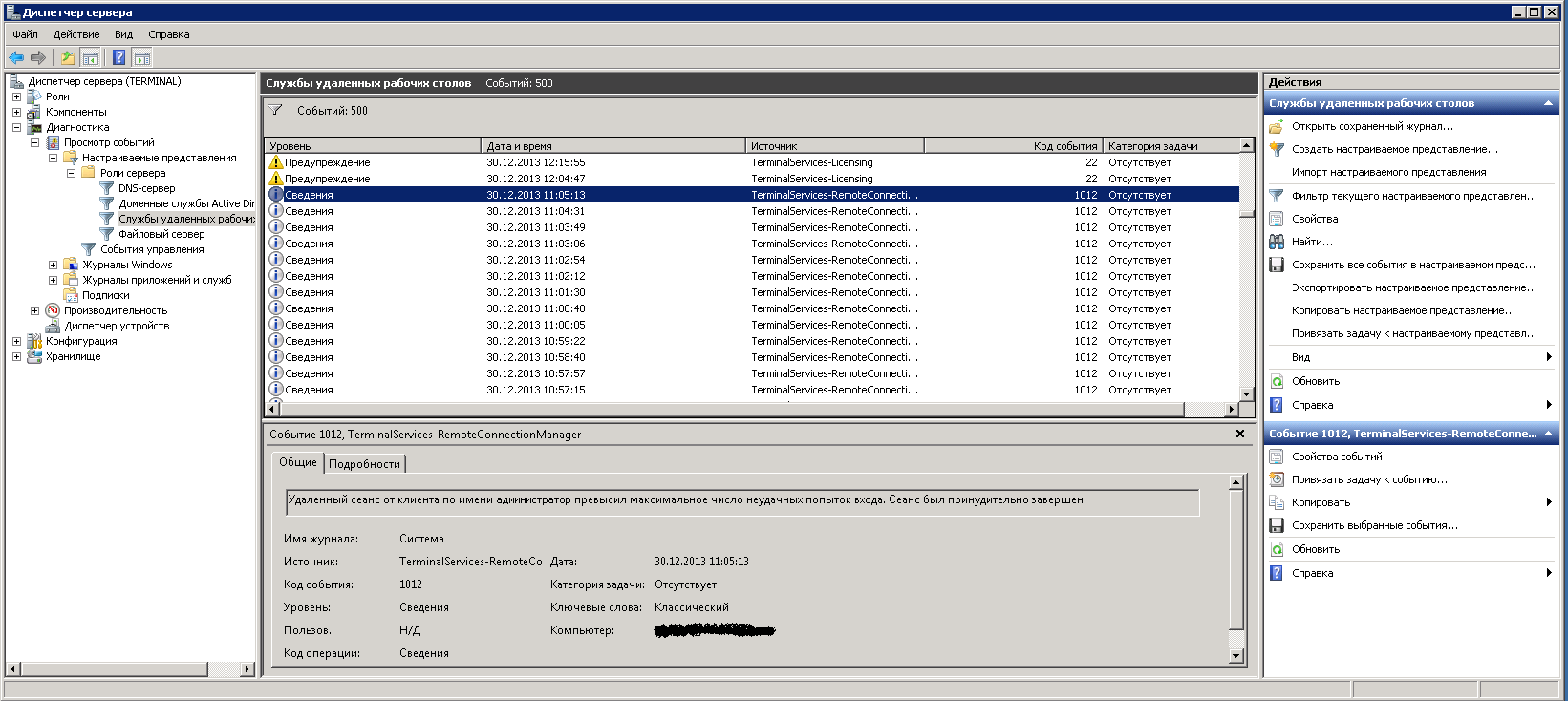

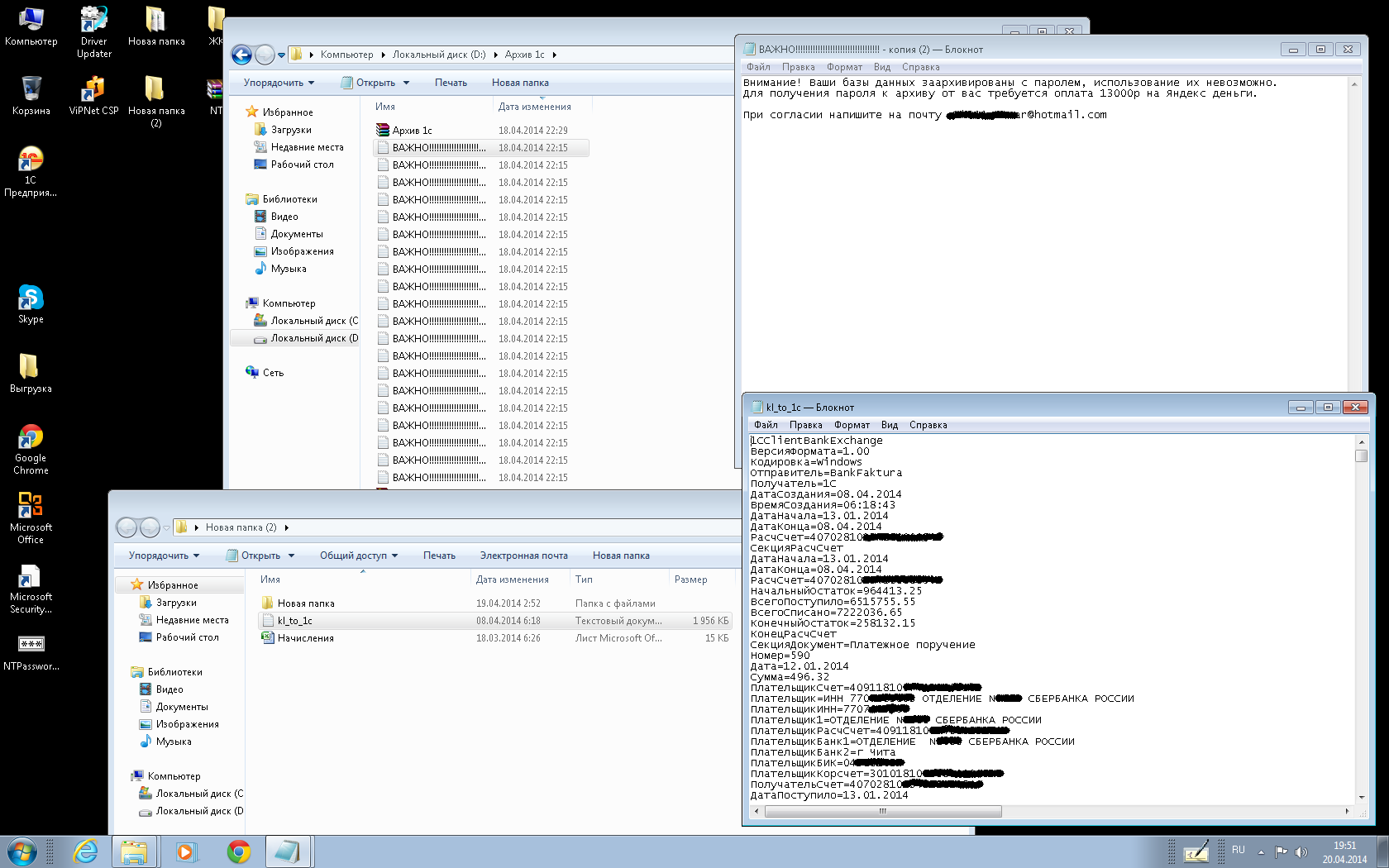

В современном мире, где удаленная работа становится все более распространенной, безопасность удаленного рабочего стола приобретает огромное значение. Злоумышленники постоянно ищут способы взломать системы, чтобы получить доступ к конфиденциальной информации или использовать ресурсы в своих целях. В этой статье мы рассмотрим эффективные стратегии защиты от подбора пароля RDP.

Выбор сильного пароля

Первая линия защиты от взлома подбором пароля – использование сильного пароля. Что это значит? Сильный пароль должен быть длинным, содержать комбинацию заглавных и строчных букв, цифр и специальных символов. Чем длиннее и сложнее пароль, тем труднее его взломать методом подбора.

Однако не стоит полагаться только на сложность пароля. Злоумышленники часто используют словари популярных паролей, имен, дат рождения и другую личную информацию для взлома. Поэтому важно избегать использования очевидных паролей, таких как имена членов семьи, любимых животных или даты рождения.

Лучший способ создать сильный пароль – использовать пароль-фразу. Это может быть случайная последовательность слов, не имеющая смысла, но легко запоминающаяся. Например: «КошкаПрыгнулаВНебо123!», набранный латиницей. Такой пароль сложно взломать и легко запомнить.

Использование двухфакторной аутентификации

Даже самый сильный пароль не может полностью защитить вас от взлома. Поэтому рекомендуется использовать двухфакторную аутентификацию (2FA) для дополнительной безопасности. 2FA требует от пользователя предоставить второй фактор, помимо пароля, для доступа к системе. Это может быть одноразовый код, отправленный на мобильный телефон, биометрические данные, такие как отпечаток пальца или распознавание лица, или физический ключ безопасности.

Использование 2FA значительно повышает безопасность, потому что даже если злоумышленник каким-то образом получит ваш пароль, он не сможет войти в систему без второго фактора аутентификации.

Обновление программного обеспечения

Уязвимости в программном обеспечении являются еще одним способом, которым злоумышленники могут получить доступ к вашему удаленному рабочему столу. Регулярное обновление операционной системы, браузера и других приложений помогает закрывать эти уязвимости и защищает от атак.

Многие программы предлагают автоматические обновления, что делает процесс более простым. Но даже если вы отключили автоматические обновления, следите за выходом новых версий и устанавливайте их как можно скорее. Это сделает вашу систему менее уязвимой для атак.

Использование надежного антивирусного программного обеспечения

Антивирусные программы не только защищают от вирусов, но и могут помочь обнаружить и заблокировать попытки взлома. Выберите надежное антивирусное программное обеспечение с возможностью обнаружения вредоносных программ, фишинговых атак и других угроз.

Регулярно проверяйте свою систему на предмет вирусов и вредоносных программ, а также следите за обновлениями антивирусного программного обеспечения. Это поможет держать ваш удаленный рабочий стол в безопасности.

Использование частного виртуального сервера (VPN)

Еще один способ защитить свой удаленный рабочий стол – использовать частный виртуальный сервер (VPN). VPN шифрует весь трафик между вашим устройством и удаленным рабочим столом, делая его невидимым для третьих лиц. Это затрудняет перехват данных и препятствует попыткам взлома.

Выберите надежного поставщика VPN, который предлагает сильное шифрование и не ведет журналов трафика. Это обеспечит конфиденциальность и безопасность ваших соединений.

Заключение

Защита удаленного рабочего стола от взлома подбором пароля требует комплексного подхода. Используйте сильные пароли, двухфакторную аутентификацию, регулярно обновляйте программное обеспечение, устанавливайте надежное антивирусное программное обеспечение и используйте VPN. Следуя этим стратегиям, вы значительно повысите безопасность своего удаленного рабочего стола и защитите его от злоумышленников.